Lors de la configuration d'un modèle de certificat pour les certificats RA (Registration Authority) destinés au service d'inscription des périphériques réseau (NDES), la question se pose, en particulier lors de l'utilisation de modules de sécurité matériels (HSM), de savoir quel fournisseur de services cryptographiques (CSP) du fabricant HSM doit être utilisé.

Le service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES) offre la possibilité de demander des certificats auprès d'une autorité de certification pour les périphériques qui ne disposent pas d'un identifiant dans Active Directory (par exemple les périphériques réseau tels que les routeurs, les commutateurs, les imprimantes, les clients légers ou les smartphones et tablettes). Pour une description plus détaillée, voir l'article "Principes de base du service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES)„ .

Un fournisseur de services cryptographiques (CSP) est une abstraction du stockage et de l'utilisation des clés pour les applications qui utilisent des certificats. Les CSP ont été remplacés par des fournisseurs de stockage de clés avec Windows Server 2008 et Windows Vista. Pour plus d'informations, voir l'article „Principes de base : fournisseur de services cryptographiques (CSP) et fournisseur de stockage de clés (KSP)„ .

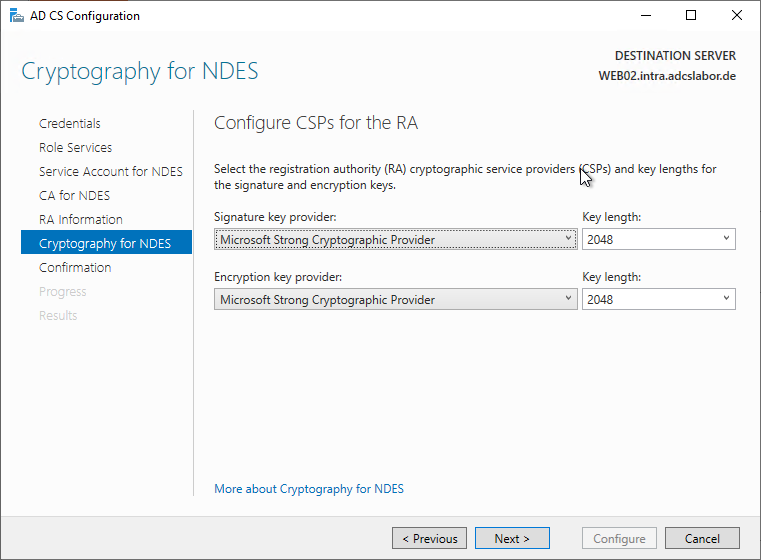

Pour répondre à cette question, il est utile de vérifier d'abord quel CSP est utilisé par défaut dans une installation sans HSM.

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

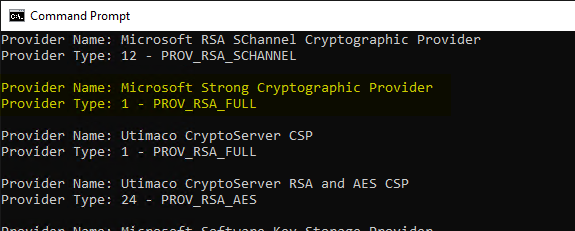

Comme on peut le voir, il s'agit dans les deux cas du „Microsoft Strong Cryptographic Provider“. Les détails concernant ce CSP et d'autres peuvent être consultés à l'aide de la commande de ligne de commande suivante :

certutil -csplist

Si l'on configure ses propres modèles de certificats pour les certificats d'autorité d'enregistrement, le „Microsoft RSA SChannel Cryptographic Provider" est sélectionné pour le modèle de certificat CEP Encryption.

Le type de fournisseur pour le „Microsoft Strong Cryptographic Provider“ est PROV_RSA_FULL.

Si l'on consulte la documentation de Microsoft sur les types de fournisseurs, on trouve la description suivante.

| Type de fournisseur d'accès | Description (Microsoft) |

|---|---|

| PROV_RSA_FULL | Supporte à la fois les signatures numériques et le cryptage des données. Il est considéré comme un CSP à usage général. L'algorithme de clé publique RSA est utilisé pour toutes les opérations de clé publique. |

| PROV_RSA_AES | Supporte la même chose que PROV_RSA_FULL avec en plus la capacité de cryptage AES. |

| PROV_RSA_SCHANNEL | Supporte à la fois les protocoles RSA et Schannel. |

Pour choisir le CSP correct du HSM, on regarde maintenant les types de fournisseurs d'accès du fabricant de HSM concerné.

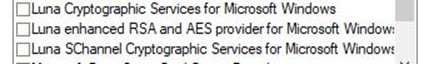

Exemple de Gemalto (SafeNet) Luna :

Provider Name: Luna Cryptographic Services for Microsoft Windows

Provider Type: 1 - PROV_RSA_FULL

Provider Name: Luna enhanced RSA and AES provider for Microsoft Windows

Provider Type: 24 - PROV_RSA_AES

Provider Name: Luna SChannel Cryptographic Services for Microsoft Windows

Provider Type: 12 - PROV_RSA_SCHANNEL

Exemple : Utimaco CryptoServer :

Provider Name: Utimaco CryptoServer CSP

Provider Type: 1 - PROV_RSA_FULL

Provider Name: Utimaco CryptoServer RSA and AES CSP

Provider Type: 24 - PROV_RSA_AES

La documentation sur les types de fournisseurs permet de constater que le PROV_RSA_AES et le PROV_RSA_SCHANNEL ont tous deux au moins les mêmes fonctionnalités que le PROV_RSA_FULL.

Conclusion

Il convient de sélectionner au moins un CSP de type PROV_RSA_FULL pour les certificats d'autorité d'enregistrement (RA) du service d'enregistrement des périphériques réseau.

Pour les modules de sécurité matérielle les plus courants, il s'agirait de :

- Gemalto (SafeNet) : Luna Cryptographic Services pour Microsoft Windows

- Utimaco (CryptoServer) : Utimaco CryptoServer CSP

- Thales (nCipher) : Fournisseur de cryptographie avancée nCipher

L'utilisation de fournisseurs de stockage de clés (Key Storage Provider, KSP) n'est pas possible avec le service d'enregistrement pour les périphériques réseau. Voir également à ce sujet l'article „Liste des cas d'utilisation des certificats nécessitant des fournisseurs de services cryptographiques (CSP) ou des fournisseurs de stockage de clés (KSP) spécifiques„ .

Autre durcissement de sécurité

Une installation NDES mal sécurisée peut un risque important pour l'entreprise récupérer.

Le durcissement des certificats d'autorité d'enregistrement n'a de sens que dans ce cas, si ses signatures sont également exigées par le modèle de certificat de l'appareil.

L'utilisation d'un module de sécurité matériel (HSM) pour renforcer la sécurité d'une installation NDES n'est pas le seul moyen ni le plus efficace.

Outre la Utilisation de HTTPS pour le site web d'administration de NDES il est fortement recommandé de choisir l'autorité de certification associée parmi les NTAuthCertificates objet dans Active Directory et soit de supprimer Restrictions de nom (angl. „Name Constraints“), ou de limiter l'étendue de la demande de certificat par le Module de politique de TameMyCerts de limiter les risques.

Liens complémentaires :

Sources externes

- Type de fournisseur cryptographique (Microsoft)

- PROV_RSA_FULL (Microsoft)

Les commentaires sont fermés.