Avec Windows Server 2008, les algorithmes NSA Suite B (également connus sous le nom de Cryptography Next Generation, CNG) ont introduit, avec les fournisseurs de stockage de clés, une nouvelle interface moderne pour la création, le stockage et l'utilisation de clés privées dans l'écosystème Windows.

Dans la plupart des cas, le CSP ou le KSP utilisé pour les certificats n'a pas d'importance. Toutefois, certaines applications ne fonctionneront pas ou pas correctement si le fournisseur choisi n'est pas le bon.

Voici une liste des cas d'utilisation que je connais pour les certificats qui ne fonctionnent qu'avec un fournisseur de services cryptographiques (CSP) ou un fournisseur de stockage de clés (KSP) spécifique.

Cas d'utilisation que seuls les CSP acceptent

| Type de certificat | Symptôme/effet |

|---|---|

| Network Device Enrollment Service (NDES) Certificats d'autorité d'enregistrement | Le service ne démarre pas car les certificats RA sont introuvables (événements n. 2 et 10). |

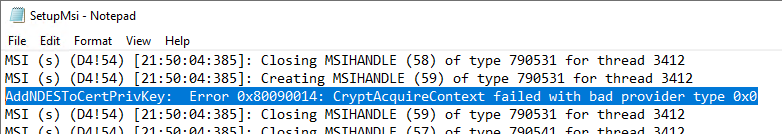

| Intune Connector pour NDES, certificat d'authentification du client | C:\NDESConnectorSetup\SetupMSI.log notera que les autorisations sur la clé privée du certificat ne peuvent pas être définies („AddNDESToCertPrivKey : Error 0x80090014 : CryptAcquireContext failed with bad provider type 0x0“). |

| Active Directory Web Services (ADWS) et donc, dans certaines circonstances Contrôleur de domaine et Bureau à distance ainsi que | L'événement n° 1402 de la source ADWS est consigné. Le journal de débogage est enregistré : „ProvisionCertificate : caught a CryptographicException : System.Security.Cryptography.CryptographicException : Invalid provider type specified. La sélection des certificats s'interrompt déjà si un seul des certificats du magasin de certificats de la machine n'utilise pas de CSP, même si ce certificat ne serait pas du tout utilisable pour l'ADWS. |

| Authentification basée sur les formulaires (FBA) Exchange 2013 Exchange 2016 (jusqu'à CU3) Authentification basée sur les formulaires (FBA) | Après s'être connecté à la FBA, on se retrouve à nouveau sur la page d'inscription. L'importation du certificat peut échouer avec le code d'erreur NTE_BAD_DATA échouer. |

| Forefront Identity Manager (FIM) / Microsoft Identity Manager (MIM) Agent de gestion des certificats (CM) | |

| Forefront Identity Manager (FIM) / Microsoft Identity Manager (MIM) Certificate Managemt (CM) Admin Key Diversify | |

| Forefront Identity Manager (FIM) / Microsoft Identity Manager (MIM) Agent de récupération de clés Certificate Managemt (CM) | |

| Microsoft SQL Server | Recommandé : RSA SChannel Cryptographic Provider |

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Détails : Intune Connector pour NDES

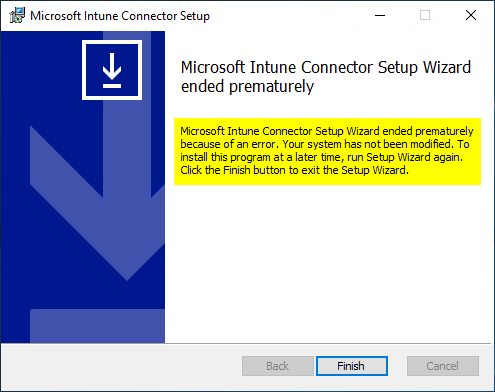

Si un certificat basé sur un fournisseur de stockage de clés (Key Storage Provider, KSP) est utilisé, cela se manifeste par le fait que l'installation se termine par un message d'erreur sans signification.

Microsoft Intune Connector Setup Wizard ended prematurely because of an error. Your system has not been modified. To install this program at a later time, run Setup Wizard again. Click the Finish button to exit the Setup Wizard.

Dans le fichier journal C:\NDESConnectorSetup\SetupMSI.log, il est noté que les autorisations sur la clé privée du certificat ne peuvent pas être définies.

AddNDESToCertPrivKey: Error 0x80090014: CryptAcquireContext failed with bad provider type 0x0

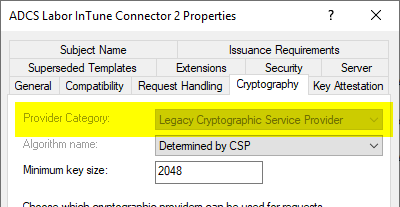

Le problème peut être résolu en utilisant un modèle de certificat compatible avec Windows Server 2003 ou Windows XP. Cela permet d'utiliser un fournisseur de services cryptographiques (CSP) pour la génération de la paire de clés.

Cas d'utilisation acceptés uniquement par KSP

| Type de certificat | Impact |

|---|---|

| Certificat de signature Microsoft Online Responder (OCSP) | Non configurable. |

Liens complémentaires :

- Le service d'enregistrement des périphériques réseau (NDES) consigne le message d'erreur "The Network Device Enrollment Service cannot retrieve one of its required certificates (0x80070057). The parameter is incorrect".

- Principes de base : fournisseur de services cryptographiques (CSP) et fournisseur de stockage de clés (KSP)

Sources externes

- Le service SQL Server ne peut pas démarrer après que vous ayez configuré une instance pour utiliser un certificat Secure Sockets Layer. (Microsoft)

- Outlook Web App et ECP redirigent vers la page FBA dans Exchange Server 2013 (Microsoft)

- The One With The FBA Redirect Loop (Celui qui a la boucle de redirection FBA) (Microsoft)

- Sécurisation et renforcement du service d'inscription des périphériques réseau pour Microsoft Intune et System Center Configuration Manager (Microsoft)

- L'installation du connecteur NDES pour Intune échoue à installer le certificat NDES (Microsoft)

- certutil 0x80090005 (-2146893819 NTE_BAD_DATA) (ugg.li)

- Active Directory Web Services n'a pas pu traiter le certificat du serveur. (Forums Microsoft TechNet)

- „Erreur “Invalid provider type specified" lors de l'accès à X509Certificate2.PrivateKey sur les certificats CNG (MSDN Blogs, lien vers les archives)

Les commentaires sont fermés.