| Source de l'événement : | Centre de distribution de clés Microsoft-Windows-Kerberos |

| ID de l'événement : | 39 (0x80000027) |

| Journal des événements : | Système |

| Type d'événement : | Avertissement ou erreur |

| Texte de l'événement (en anglais) : | Le Centre de distribution de clés (KDC, Key Distribution Center) a rencontré un certificat d'utilisateur qui était valide mais qui ne pouvait pas être mappé à un utilisateur de manière sécurisée (par exemple via une cartographie explicite, une cartographie de confiance de clé ou un SID). De tels certificats devraient être soit remplacés, soit mappés directement à l'utilisateur via explicit mapping. Voir https://go.microsoft.com/fwlink/?linkid=2189925 pour en savoir plus. User : %1 Certificate Subject : %2 Certificate Issuer : %3 Certificate Serial Number : %4 Certificate Thumbprint : %5 |

| Texte de l'événement (en allemand) : | Le Centre de distribution de clés (KDC, Key Distribution Center) a trouvé un certificat utilisateur valide mais qui n'a pas pu être associé à un utilisateur de manière sécurisée (par exemple, via une association explicite, une association de confiance de clé ou un SID). De tels certificats doivent être soit remplacés, soit attribués directement à l'utilisateur via une attribution explicite. Pour plus d'informations, consultez le site https://go.microsoft.com/fwlink/?linkid=2189925. Utilisateur : %1 Demandeur de certificat : %2 Émetteur du certificat : %3 Numéro de série du certificat : %4 Empreinte du certificat : %5 |

Paramètres

Les paramètres contenus dans le texte d'événement sont remplis avec les champs suivants :

- %1 : Nom du compte (win:UnicodeString)

- %2 : Sujet (win:UnicodeString)

- %3 : Émetteur (win:UnicodeString)

- %4 : SerialNumber (win:UnicodeString)

- %5 : Thumbprint (win:UnicodeString)

- %6 : __binLength (win:UInt32)

- %7 : binaire (win:Binary)

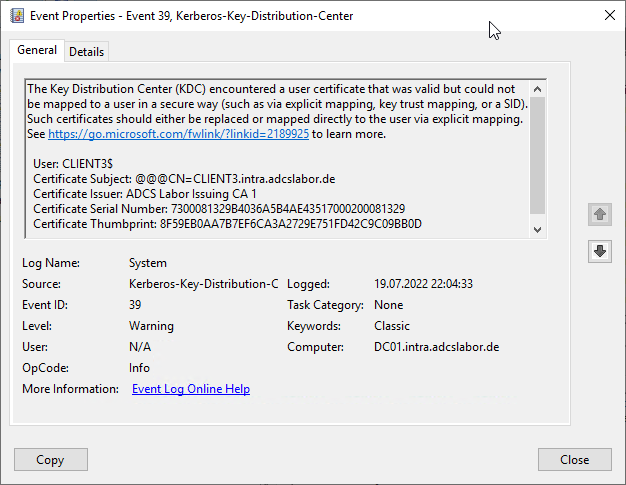

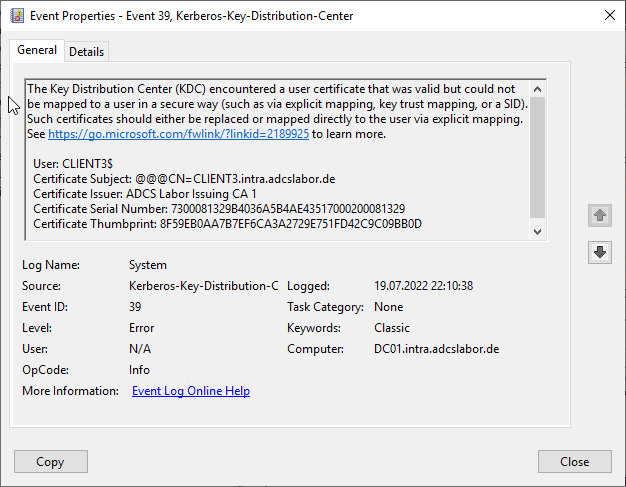

Exemple d'événements

The Key Distribution Center (KDC) encountered a user certificate that was valid but could not be mapped to a user in a secure way (such as via explicit mapping, key trust mapping, or a SID). Such certificates should either be replaced or mapped directly to the user via explicit mapping. See https://go.microsoft.com/fwlink/?linkid=2189925 to learn more.

User: CLIENT3$

Certificate Subject: @@@CN=CLIENT3.intra.adcslabor.de

Certificate Issuer: ADCS Labor Issuing CA 1

Certificate Serial Number: 730008133096D311F7A6CAA281000200081330

Certificate Thumbprint: 41AE3BFFB376CCBA37183AAE606E5D84ACB4F432

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Description

Cet événement se produit lorsqu'une inscription avec un certificat a été refusée parce que le contenu du certificat n'est plus considéré comme sûr. Cela se produit généralement dans les réseaux d'entreprise lors de l'utilisation du serveur de politique réseau (NPS), d'un serveur web IIS qui traite les inscriptions basées sur un certificat ou encore des inscriptions par carte à puce.

Microsoft a avec le correctif du 10 mai 2022, une modification du traitement des ouvertures de session basées sur des certificats contre Active Directory a été introduite.

Celle-ci comprend entre autres

- L'autorité de certification inscrit une nouvelle extension de certificat dans les certificats émis, qui contient l'identifiant de sécurité (objectSid) du compte correspondant.

- Les contrôleurs de domaine attendent la nouvelle extension de certificat dans les certificats émis, mais se trouvent dans un mode de compatibilité jusqu'au 09 mai 2023.

- La bibliothèque SChannel n'applique plus que certaines méthodes considérées comme "sûres" pour remapper les identités issues de certificats sur les identités Active Directory.

Évaluation de la sécurité

L'approche de la sécurité est axée sur les trois dimensions de la confidentialité (Confidentiality), de l'intégrité (Integrity) et de la disponibilité (Availability).

Une alerte devrait en tout cas être déclenchée pour cet événement, car en cas de journalisation, les certificats ne sont pas acceptés. Cela peut être le signe d'une attaque, mais aussi d'une mauvaise configuration ayant un impact sur la disponibilité.

Liens complémentaires :

- Modifications apportées à l'émission de certificats et à l'ouverture de session basée sur des certificats dans Active Directory par le correctif pour Windows Server du 10 mai 2022 (KB5014754)

- Aperçu des événements Active Directory pertinents pour la PKI

- Aperçu des événements Windows générés par l'autorité de certification

- Aperçu des événements d'audit générés par l'organisme de certification

Les commentaires sont fermés.