| Source de l'événement : | Centre de distribution de clés Microsoft-Windows-Kerberos |

| ID de l'événement : | 29 (0x8000001D) |

| Journal des événements : | Système |

| Type d'événement : | Avertissement |

| Texte de l'événement (en anglais) : | Le Centre de distribution de clés (KDC, Key Distribution Center) ne parvient pas à trouver un certificat approprié à utiliser pour les connexions par carte à puce, ou le certificat KDC n'a pas pu être vérifié. La connexion par carte à puce peut ne pas fonctionner correctement si ce problème n'est pas résolu. Pour résoudre ce problème, vérifiez le certificat KDC existant à l'aide de certutil.exe ou inscrivez-vous pour obtenir un nouveau certificat KDC. |

| Texte de l'événement (en allemand) : | Le centre de distribution de clés (KDC) ne trouve pas de certificat approprié pour les connexions par carte à puce ou le certificat KDC n'a pas pu être vérifié. La connexion par carte à puce peut ne pas fonctionner correctement tant que ce problème n'est pas résolu. Pour résoudre ce problème, vérifiez le certificat KDC existant à l'aide de „ certutil.exe “ ou enregistrez-vous pour obtenir un nouveau certificat KDC. |

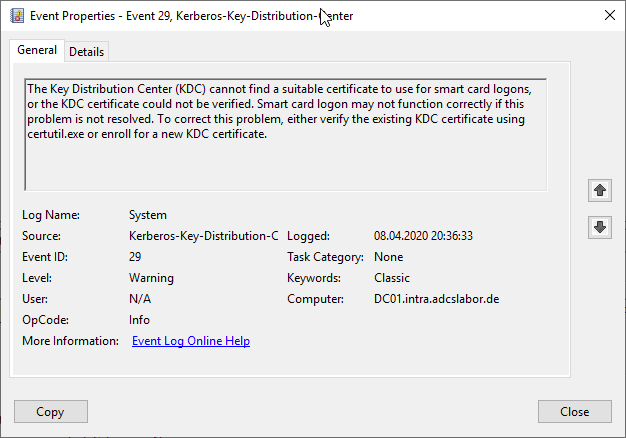

Exemple d'événements

The Key Distribution Center (KDC) cannot find a suitable certificate to use for smart card logons, or the KDC certificate could not be verified. Smart card logon may not function correctly if this problem is not resolved. To correct this problem, either verify the existing KDC certificate using certutil.exe or enroll for a new KDC certificate.

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Description

Ce message apparaît lorsqu'une connexion est établie via une carte à puce, mais que le certificat du contrôleur de domaine ne dispose d'aucun des attributs requis. utilisation étendue des clés (Extended Key Usage) dispose.

C'est par exemple le cas lorsqu'un modèle de certificat personnalisé à sécurité renforcée est utilisé pour les contrôleurs de domaine et qu'il ne permet pas l'inscription par carte à puce.

L'événement se produit en même temps que le Événement n° 19.

Voir aussi l'article "La connexion via carte à puce échoue avec le message d'erreur "Signing in with a security device isn't supported for your account".„ .

Peut également se produire lorsque les contrôleurs de domaine ne peuvent pas vérifier la validité de leurs propres certificats, par exemple parce que les points de distribution de la liste de révocation sont hors ligne ou parce que la position de confiance n'est pas établie avec l'autorité de certification racine.

Plus d'informations

- Pour plus d'informations concernant les modèles de certificats par défaut pour les contrôleurs de domaine, voir l'article „Aperçu des différentes générations de certificats de contrôleur de domaine„ .

- Pour plus d'informations concernant l'inscription par carte à puce, voir l'article „Modèles de certificats de contrôleur de domaine et inscription par carte à puce„ .

- Pour configurer correctement un modèle de certificat pour les contrôleurs de domaine, voir l'article „Configurer un modèle de certificat pour les contrôleurs de domaine„ .

Évaluation de la sécurité

L'approche de la sécurité est axée sur les trois dimensions de la confidentialité (Confidentiality), de l'intégrité (Integrity) et de la disponibilité (Availability).

Devenir modèles de certificats renforcés pour les certificats des contrôleurs de domaine qui n'autorisent pas la connexion par carte à puce, cet événement peut indiquer une tentative de connexion non autorisée et la compromission d'une autorité de certification. Dans ce cas, il serait considéré comme „critique“ en termes d'intégrité.

Pour une description de la problématique sous-jacente, voir l'article „Vecteur d'attaque sur le service d'annuaire Active Directory via le mécanisme de connexion par carte à puce„ .

Liens complémentaires :

- Aperçu des événements Active Directory pertinents pour la PKI

- Aperçu des événements Windows générés par l'autorité de certification

- Aperçu des événements d'audit générés par l'organisme de certification

- Modèles de certificats de contrôleur de domaine et inscription par carte à puce

- Configurer un modèle de certificat pour les contrôleurs de domaine

- Vecteur d'attaque sur le service d'annuaire Active Directory via le mécanisme de connexion par carte à puce

Sources externes

- ID d'événement 29 - KDC Certificate Availability (Microsoft)

Les commentaires sont fermés.