De nombreuses entreprises souhaitent aujourd'hui miser sur des processus sans papier afin d'accélérer les processus internes d'approbation et de signature. À l'heure où la plupart des employés travaillent à domicile, cette question a encore gagné en importance.

Bien que l'autorité de certification Microsoft soit en mesure de mettre en œuvre des processus automatiques d'émission de certificats, leurs possibilités d'influencer le contenu du certificat sont fortement limitées.

Le module TameMyCerts Policy pour Microsoft Active Directory Certificate Services (AD CS) permet de définir des règles de sécurité avancées. Règles pour le Subject Distinguished Name et aussi le Sujet Nom alternatif des certificats délivrés.

TameMyCerts est un Module de politiquepour sécuriser l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend les fonctions de l'autorité de certification et permet de l'application élargie de la réglementationIl permet d'automatiser en toute sécurité l'émission de certificats. TameMyCerts est unique dans l'écosystème Microsoft et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement.

TameMyCerts est open source et peut être utilisé gratuitement. Toutefois, pour une utilisation en entreprise, il est recommandé d'utiliser le Conclusion d'un contrat de maintenance. Cela garantit que vous recevrez un soutien qualifié et que le module pourra être développé à long terme avec une qualité élevée.

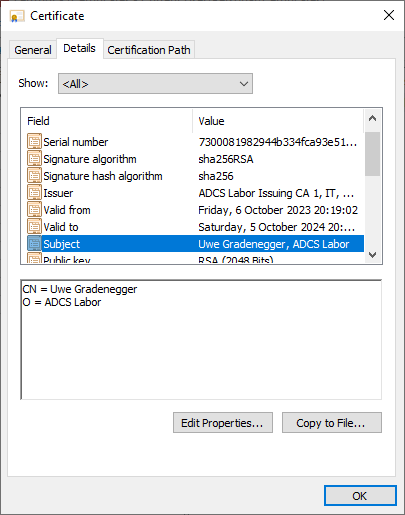

Le contenu du certificat peut être défini de manière flexible à l'aide de valeurs statiques, de contenus issus de la demande de certificat (par ex. transfert vers d'autres champs de certificat) ou à l'aide de attributs du compte Active Directory associé peuvent être formés. Cela élargit considérablement les possibilités d'émission de certificats avec une autorité de certification Microsoft.

Par exemple, le nom commun du certificat peut être associé au displayName à partir de l'Active Directory. Le site organizationName En revanche, le champ pourrait être rempli avec une valeur statique.

Liens complémentaires :

- Un module de politique pour les apprivoiser : Présentation du module de politique TameMyCerts pour Microsoft Active Directory Certificate Services

- Limites des services de certificats Microsoft Active Directory