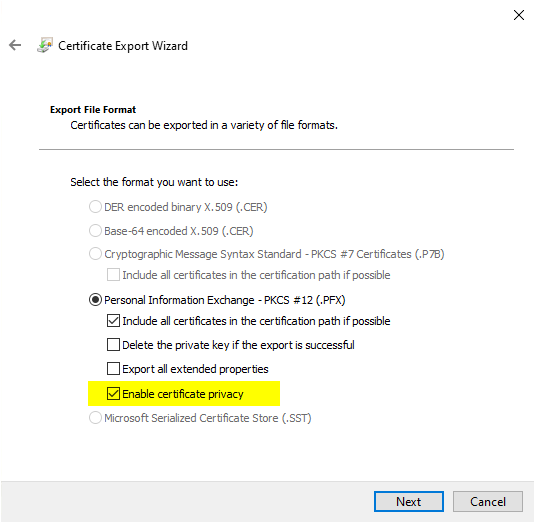

Avec Windows Server 2016 et Windows 10, une nouvelle option „ Enable Certificate Privacy “ (Activer la confidentialité des certificats) a été mise en place pour l'exportation de certificats avec clé privée via la console MMC (Microsoft Management Console).

Lors de l'exportation de certificats avec clé privée, le certificat est exporté dans un fichier PKCS#12 (.PFX).

Fonctionnement

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

In früheren Windows-Versionen wurde der gesamte Inhalt der PKCS#12 Datei verschlüsselt. Ohne das Passwort war keine Einsicht in die Datei möglich, auch nicht zum Auslesen von Metainformationen.

Wird die Option deaktiviert, wird nur der private Schlüssel in der PKCS#12 Datei verschlüsselt, alle anderen Inhalte sind somit auch ohne Passwort lesbar.

Auf Windows Server 2016 und damaligen Windows 10 Versionen war die Option standardmäßig désactivé.

Auf Windows Server 2019 und aktuellen Windows 10 Versionen ist sie wieder standardmäßig active und bildet damit das identische Verhalten im Vergleich zu früheren Windows Versionen ab.

Test de fonctionnement

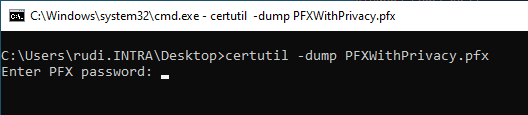

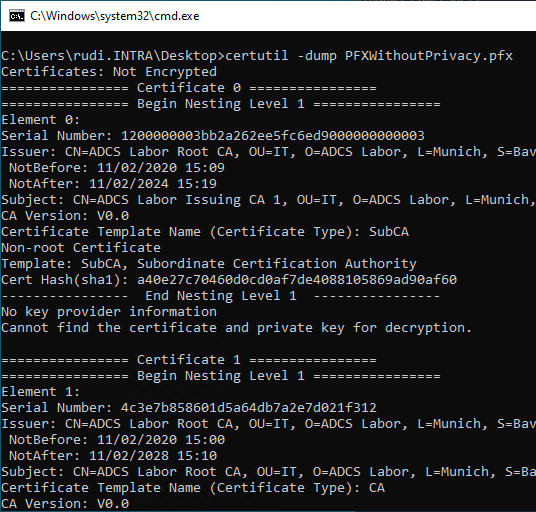

Zum Vergleich zwei PKCS#12 Dateien mit den unterschiedlichen Einstellungen, wie jeweils mit folgendem Kommandozeilenbefehl untersucht werden:

certutil -dump {Datei}

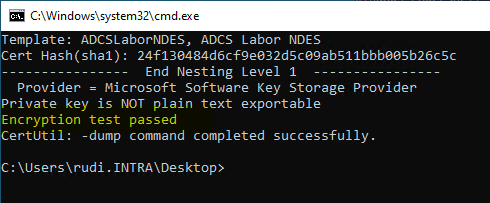

Option aktiviert

Ist die Option „Enable Certificate Privacy“ aktiviert, ist zur Einsicht der Datei unbedingt ein Passwort erforderlich

Option nicht aktiviert

Ist die Option „Enable Certificate Privacy“ pas aktiviert, können die öffentlichen Informationen auch ohne Passwort eingesehen werden.

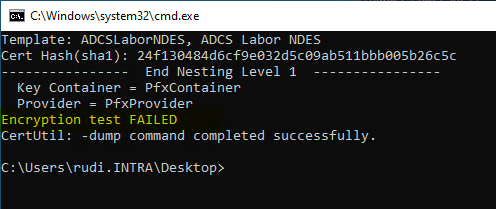

Bedingt durch diese Änderung im Anwendungsverhalten, wird bei einer solchen PKCS#12-Datei nicht nach einem Passwort für den privaten Teil gefragt und entsprechend auch kein Test des privaten Schlüssels durchgeführt.

Wenn man die Funktion des privaten Schlüssels überprüfen möchte, muss darum nun leider das Passwort bereits in der Kommandozeile mit angeben:

certutil -p {Passwort} -dump {Datei}

Les commentaires sont fermés.