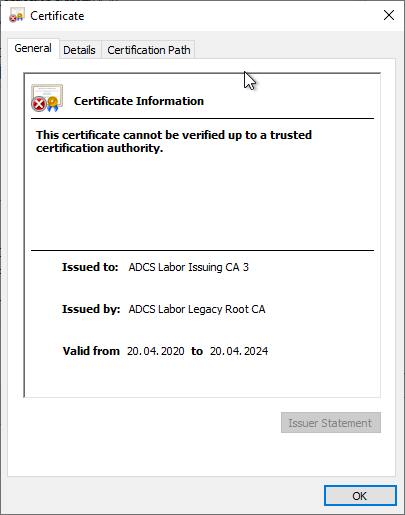

Les conséquences sur le fonctionnement de l'autorité de certification sont décrites ci-dessous si l'un des certificats d'autorité de certification racine dont est issu l'un des certificats d'autorité de certification se voit retirer son statut de confiance ou n'a jamais eu ce statut.

Ce cas peut également se produire de manière planifiée, par exemple lorsqu'une hiérarchie d'autorités de certification précédente doit être mise hors service.

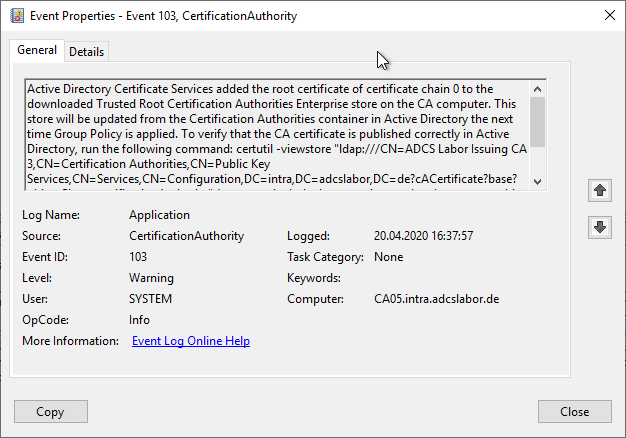

Si les chemins d'accès LDAP AIA sont encore accessibles, l'autorité de certification rétablit elle-même l'état de confiance. L'autorité de certification utilisera pour cela le Événement n° 103 enregistrer :

Active Directory Certificate Services added the root certificate of certificate chain 0 to the downloaded Trusted Root Certification Authorities Enterprise store on the CA computer. This store will be updated from the Certification Authorities container in Active Directory the next time Group Policy is applied. To verify that the CA certificate is published correctly in Active Directory, run the following command: certutil -viewstore "ldap:///CN=ADCS Labor Issuing CA 3,CN=Certification Authorities,CN=Public Key Services,CN=Services,CN=Configuration,DC=intra,DC=adcslabor,DC=de?cACertificate?base?objectClass=certificationAuthority" (you must include the quotation marks when you run this command). If the root CA certificate is not present, use the Certificates console on the root CA computer to export the certificate to a file, and then run the following command to publish it to Active Directory: Certutil -dspublish %certificatefilename% Root.

Scénarios possibles

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Si l'autorité de certification ne peut pas rétablir elle-même l'état de confiance, il faut distinguer lequel des certificats de l'autorité de certification est concerné.

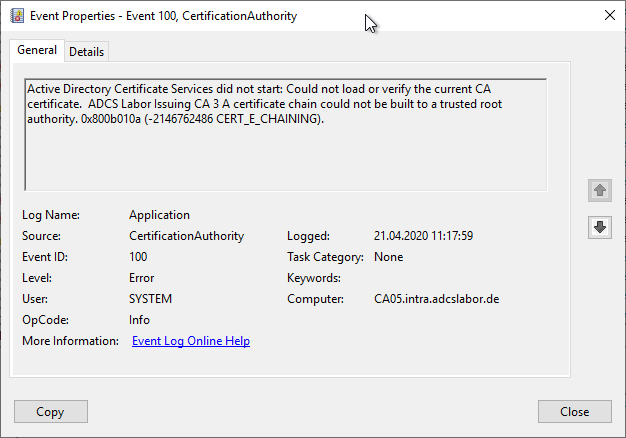

Cas 1 : le certificat actuel de l'autorité de certification est concerné

L'autorité de certification utilise toujours le certificat d'autorité de certification le plus récent, c'est-à-dire celui qui a été installé en dernier, pour délivrer ses certificats. Si ce certificat est concerné, l'autorité de certification refuse de démarrer le service, ce qui peut toutefois être contourné dans certaines circonstances. Pour plus d'informations, voir l'article „Le service d'autorité de certification ne démarre pas et affiche le message d'erreur „.„Une chaîne de certificats n'a pas pu être construite vers une autorité racine de confiance. 0x800b010a (-2146762486 CERT_E_CHAINING)“„ .

L'organisme de certification va Événement n° 100 enregistrer :

Active Directory Certificate Services did not start: Could not load or verify the current CA certificate. ADCS Labor Issuing CA 3 A certificate chain could not be built to a trusted root authority. 0x800b010a (-2146762486 CERT_E_CHAINING).

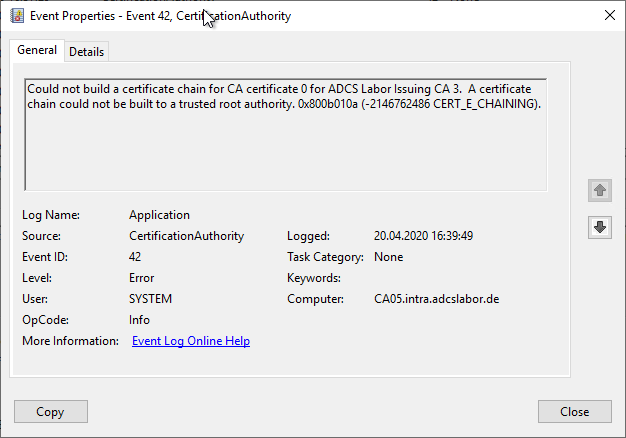

Cas 2 : un certificat d'autorité de certification antérieur est concerné

Si l'un des anciens certificats d'autorité de certification est concerné, le service d'autorité de certification démarre tout à fait normalement. Il est également possible de restaurer sans problème les clés archivées des certificats émis par le certificat d'autorité de certification auquel on ne fait plus confiance.

L'organisme de certification va Événement n° 42 enregistrer :

Could not build a certificate chain for CA certificate 2 for ADCS Labor Issuing CA 3. A certificate chain could not be built to a trusted root authority. 0x800b010a (-2146762486 CERT_E_CHAINING).

Liens complémentaires :

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur "A certificate chain processed, but terminated in a root certificate which is not trusted by the trust provider. 0x800b0109 (-2146762487 CERT_E_UNTRUSTEDROOT)".

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur „A certificate chain could not be built to a trusted root authority. 0x800b010a (-2146762486 CERT_E_CHAINING)“.“

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur „The certificate is revoked. 0x80092010 (-2146885616 CRYPT_E_REVOKED)“.“

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur „ 0x80092013 (-2146885613 CRYPT_E_REVOCATION_OFFLINE) “.“

- Quelle est l'influence d'une liste de blocage non fonctionnelle d'un certificat d'autorité de certification sur l'autorité de certification ?

- Quelle est l'influence de la révocation d'un certificat d'autorité de certification sur l'autorité de certification ?

Les commentaires sont fermés.