Supposons le scénario suivant :

- Une autorité de certification racine hors ligne a été installée. Le serveur sur lequel l'autorité de certification est installée n'est pas un membre du domaine.

- Celle-ci est configurée pour les publications de listes de blocage dans Active Directory.

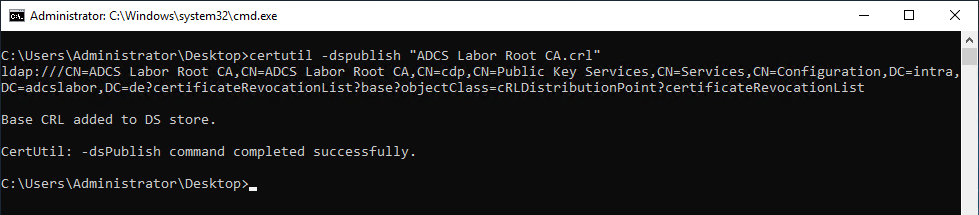

- Les listes de blocage sont téléchargées dans Active Directory à l'aide de certutil -dspublish.

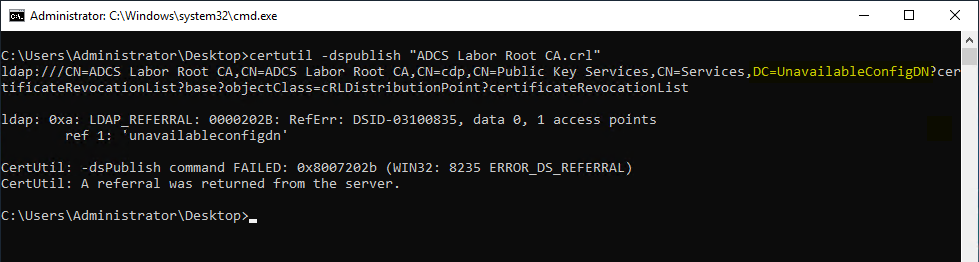

- L'opération échoue avec le message d'erreur suivant :

certutil -dspublish "ADCS Labor Root CA.crl"

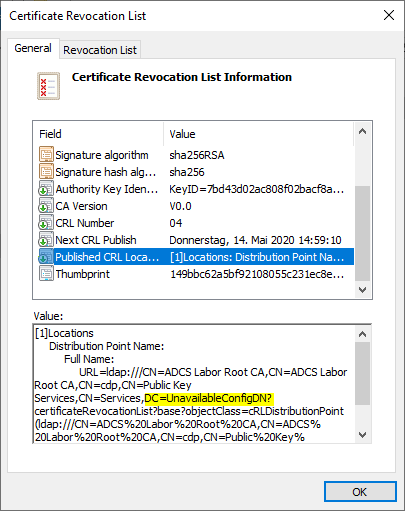

ldap:///CN=ADCS Labor Root CA,CN=ADCS Labor Root CA,CN=cdp,CN=Public Key Services,CN=Services,DC=UnavailableConfigDN?certificateRevocationList?base?objectClass=cRLDistributionPoint?certificateRevocationList

ldap: 0xa: LDAP_REFERRAL: 0000202B: RefErr: DSID-03100835, data 0, 1 access points

ref 1: 'unavailableconfigdn'

CertUtil: -dsPublish command FAILED: 0x8007202b (WIN32: 8235 ERROR_DS_REFERRAL)

CertUtil: A referral was returned from the server.

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Il est parfois nécessaire qu'un certificat délivré par une autorité de certification soit retiré avant sa date d'expiration. Pour ce faire, une autorité de certification tient à jour une liste de révocation. Il s'agit d'un fichier signé avec une date d'expiration relativement courte, qui est utilisé en combinaison avec le certificat pour vérifier sa validité.

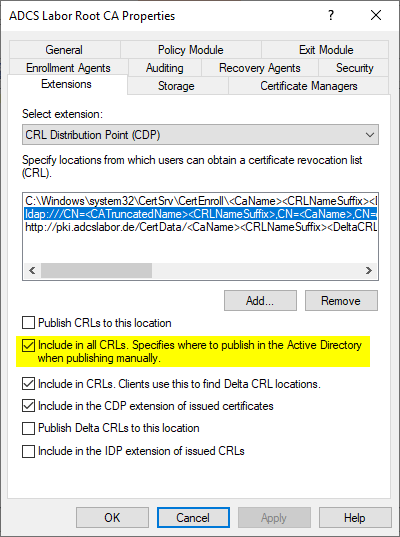

L'emplacement des listes de blocage dans Active Directory est déterminé par l'extension "Published CRL Locations" au sein de la liste de blocage. Cette extension est activée par le paramètre "Include in all CRLs. Specifies where to publish in the Active Directory when publishing manually". dans la configuration de l'autorité de certification, dans l'onglet Extensions.

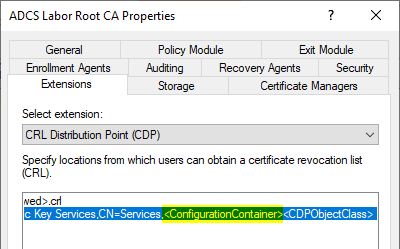

Le chemin LDAP saisi ici contient une variable de configuration {ConfigurationContainer}. Cela désigne la partition de configuration au sein de la structure globale d'Active Directory, sous laquelle se trouvent les objets Public Key Services.

Comme on peut le voir dans ce cas, la liste de blocage générée contient "UnavailableConfigDN".

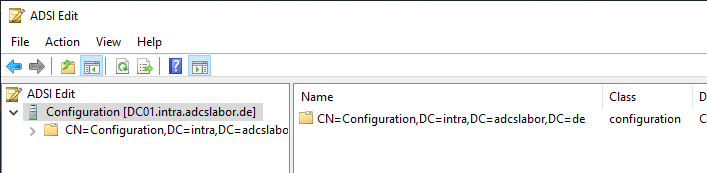

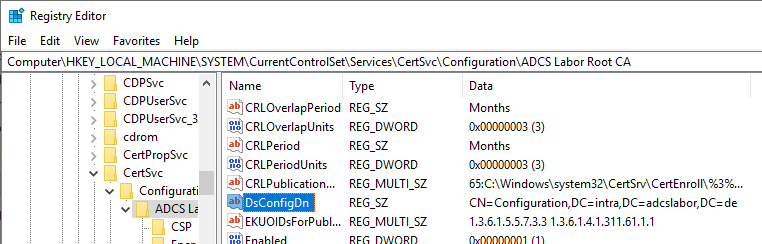

Dans le cas d'une autorité de certification intégrée à Active Directory, l'emplacement de la partition de configuration peut être déterminé automatiquement sur la base de l'appartenance au domaine existante. Cela n'est pas possible pour une autorité de certification hors ligne. L'information doit être déterminée dans le registre du service de l'autorité de certification avec la valeur DsConfigDN.

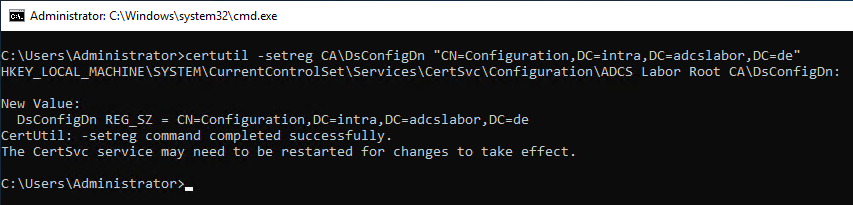

La valeur peut être définie soit avec l'éditeur de registre, soit avec la commande de ligne de commande suivante :

certutil -setreg CA\DsConfigDN {Pfad-zur-Configuration-Partition}

Ensuite, le service d'autorité de certification doit être redémarré.

net stop certsvc

net start certsvc

De même, une nouvelle liste de blocage doit encore être établie.

certutil -crl

Ensuite, la publication de la liste de révocation des certificats devrait fonctionner.

Les commentaires sont fermés.