Le service d'enregistrement des périphériques réseau (NDES) est l'implémentation par Microsoft du protocole SCEP (Simple Certificate Enrollment Protocol) développé au début des années 2000 par la société Cisco. La première implémentation a été publiée avec Windows Server 2003.

Il peut paraître surprenant que NDES n'utilise toujours pas, dans sa configuration standard, le protocole SSL (Secure Socket Layer) pour les connexions HTTP. Ce fait est expliqué et évalué plus en détail ci-après.

Le service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES) offre la possibilité de demander des certificats auprès d'une autorité de certification pour les périphériques qui ne disposent pas d'un identifiant dans Active Directory (par exemple les périphériques réseau tels que les routeurs, les commutateurs, les imprimantes, les clients légers ou les smartphones et tablettes). Pour une description plus détaillée, voir l'article "Principes de base du service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES)„ .

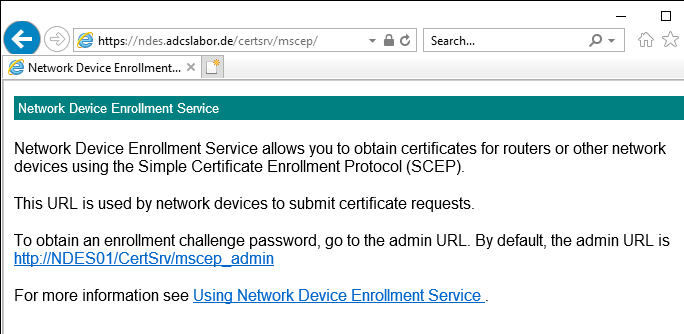

Il y a deux adresses décisives chez NDES :

- La page web de demande (certsrv/mscep) sur laquelle les clients SCEP soumettent leurs demandes de certificats et obtiennent les certificats délivrés.

- La page web d'administration (certsrv/mscep_admin, sous laquelle les administrateurs de périphériques peuvent demander des mots de passe à usage unique et les distribuer aux périphériques réseau qui en font la demande.

Considération pour la page web de demande de NDES

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Pour l'évaluation, voir la norme pour le protocole SCEP :

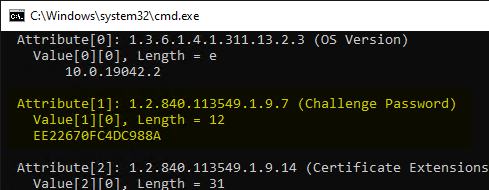

La partie informationnelle d'un message SCEP est portée à l'intérieur d'un type de contenu de données encapsulées [...] La clé d'encryptage de contenu PKCS#7 [RFC2315] [...] est encryptée en utilisant la clé publique du destinataire du message, c'est-à-dire l'AR ou la clé publique de l'AC [...].

Cela signifie que les informations confidentielles doivent être communiquées avec le Certificat d'autorité d'enregistrement (RA) du serveur NDES (CEP Encryption).

Le mot de passe à usage unique est un attribut en texte clair au sein de la demande de certificat, mais cela ne pose pas de problème pour la raison mentionnée précédemment, car cette information n'est pas transmise en clair.

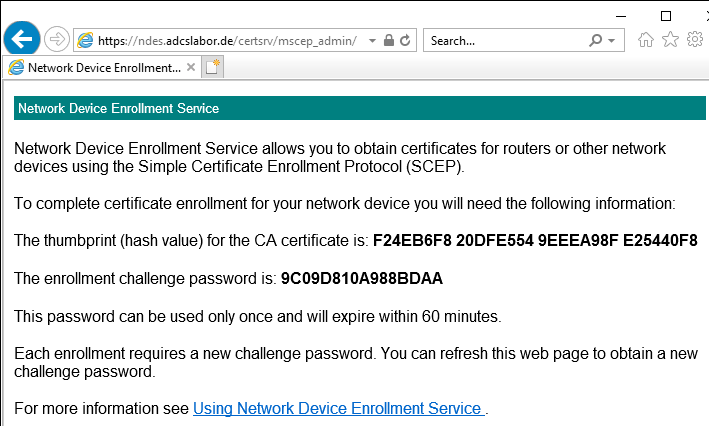

Considération pour la page web d'administration NDES

Bien qu'elle soit visuellement identique à la page web de demande, la page web d'administration de NDES appartient à la catégorie des "sites web de demande". pas à la norme officielle SCEP. Elle est spécifique à l'implémentation Microsoft du protocole SCEP, connu sous le nom de „Network Device Enrollment Service“ (NDES).

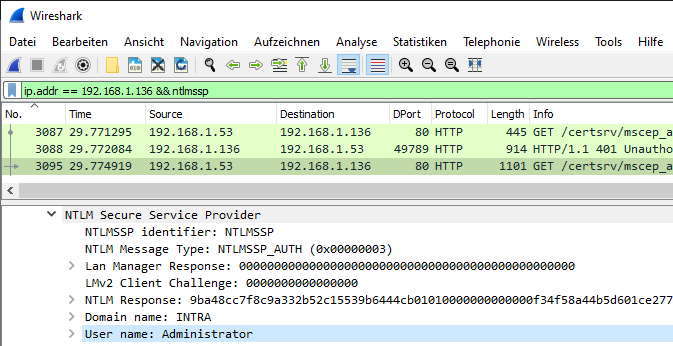

Si l'on jette un coup d'œil au trafic de données transmis lors de la connexion, on constate que l'on y retrouve logiquement les informations de connexion de l'utilisateur si l'on n'utilise pas Secure Sockets Layer pour protéger la transmission. Celles-ci peuvent facilement être lues et utilisées pour une usurpation d'identité.

Il est donc essentiel d'utiliser SSL.

Conclusion

Il n'y a aucun risque de sécurité à effectuer une demande de certificat via SCEP en utilisant HTTP sans Secure Sockets Layer, car les informations transmises sont suffisamment protégées par le protocole SCEP.

Il en va autrement de la page web d'administration de NDES : il faut absolument y activer le SSL et forcer son utilisation afin d'éviter que les données de connexion des administrateurs ne soient divulguées.

Pour l'aménagement, voir l'article „Activer le SSL (Secure Sockets Layer) pour le service d'enregistrement des périphériques réseau (NDES)„ .

Liens complémentaires :

- Principes de base du service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES)

- Demande de certificat pour les systèmes Windows via le service d'enregistrement des périphériques réseau (NDES) avec Windows PowerShell

Sources externes

- draft-nourse-scep-23 - Protocole simple d'inscription des certificats (Internet Engineering Task Force)

- Une recette en 9 étapes pour cracker un hash NTLMv2 à partir d'un .pcap fraîchement acquis (801Labs)

- Pourquoi n'avons-nous pas besoin de faire SCEP avec SSL ? (Christian T. Drieling - Apanthos.com, Lien d'archives)

Les commentaires sont fermés.