Le service d'enregistrement des équipements de réseau (NDES) dispose de la possibilité de s'authentifier avec un certificat déjà émis afin de demander à nouveau un certificat au contenu identique. Ceci est très pratique pour les opérations de renouvellement, car il n'est ainsi plus nécessaire de demander au préalable un mot de passe à usage unique.

Le service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES) offre la possibilité de demander des certificats auprès d'une autorité de certification pour les périphériques qui ne disposent pas d'un identifiant dans Active Directory (par exemple les périphériques réseau tels que les routeurs, les commutateurs, les imprimantes, les clients légers ou les smartphones et tablettes). Pour une description plus détaillée, voir l'article "Principes de base du service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES)„ .

La demande et le renouvellement de certificats via NDES est aussi possible avec le module Windows PowerShell PSCertificateEnrollment possible. Voir l'article „Authentification au service d'enregistrement des périphériques réseau (NDES) avec un certificat existant (mode renouvellement)„ .

L'authentification avec un certificat déjà existant est décrite dans le RFC pour NDES.

Si le client dispose déjà d'un certificat délivré par l'AC SCEP et que l'AC prend en charge le renouvellement (voir section 2.5), ce certificat PEUT être utilisé.

RFC 8894

Cette fonction est également implémentée dans la mise en œuvre de Microsoft, le service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES).

Le NDES prend en charge le renouvellement des certificats lorsqu'un appareil utilise un certificat délivré précédemment pour valider la nouvelle demande de certificat.

Active Directory Certificate Services (AD CS) : Service d'inscription des périphériques réseau (NDES) (Microsoft)

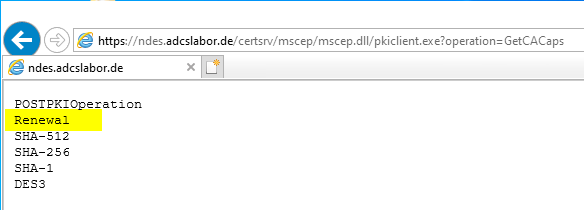

Le mode de renouvellement est déjà activé dans la configuration standard du NDES. Pour plus de sécurité, il est possible de vérifier les fonctions activées en appelant l'adresse suivante sur le serveur NDES.

http://localhost/certsrv/mscep/mscep.dll/pkiclient.exe?operation=GetCACaps

Renouvellement avec les moyens du bord

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

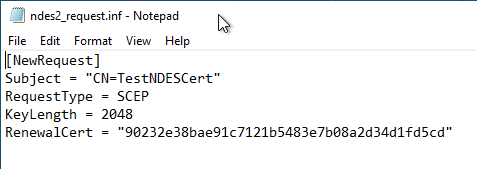

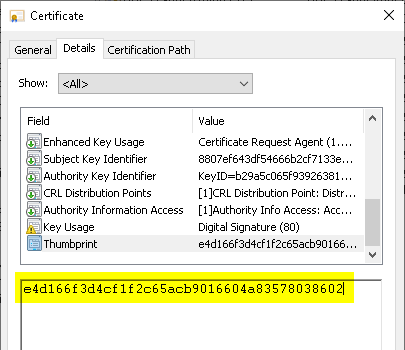

Pour procéder à une authentification avec un certificat existant, il faut saisir l'empreinte SHA1 d'un certificat existant comme valeur „RenewalCert“ dans le fichier de configuration de la demande.

Le certificat utilisé doit avoir la même identité et avoir été délivré par la même autorité de certification que la nouvelle demande de certificat. Une utilisation spéciale de la clé étendue, comme dans le cas du renouvellement basé sur une clé des services web d'enregistrement de certificats (CEP, CES), n'est pas possible. pas est nécessaire.

L'empreinte SHA1 se trouve dans l'onglet „Détails“ de la boîte de dialogue des propriétés d'un certificat.

Ensuite, la demande de certificat peut être générée à l'aide de la commande de ligne de commande suivante :

certreq -config {Server-Name-or-DNS-Alias} -new {INF-File} {CSR-File}

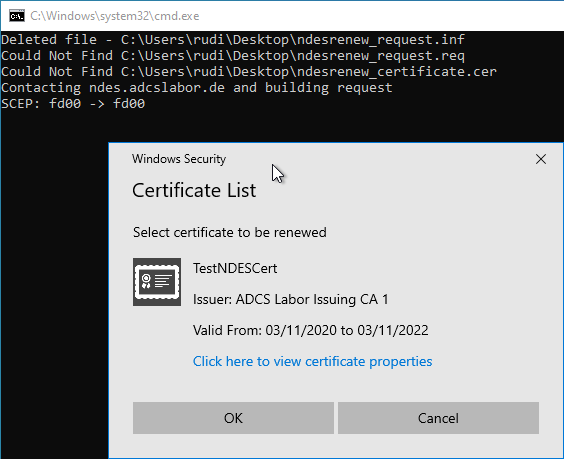

On se voit présenter une boîte de dialogue de sélection dans laquelle on retrouve le certificat identifié auparavant par l'empreinte digitale.

La commande de ligne de commande suivante permet d'envoyer la demande au serveur NDES.

certreq -v -config {Server-Name-or-DNS-Alias} -submit {CSR-File} {Certificate-File}

Le certificat délivré peut ensuite être installé sur le système à l'aide de la commande de ligne de commande suivante.

certreq -accept {Certificate-File}

Le script suivant peut également être utilisé pour la demande :

@echo off

set SERVER= :: enter Server Name or DNS Alias here

set THUMBPRINT= :: enter SHA1-Thumbprint of the previous certificate

set INFFILE=ndesrenew_request.inf

set REQFILE=ndesrenew_request.req

set CRTFILE=ndesrenew_certificate.cer

set SUBJECT=TestNDESCert

set MACHINEKEYSET=false

set KEYLENGTH=2048

del /s /q %INFFILE%

del /s /q %REQFILE%

del /s /q %CRTFILE%

echo [NewRequest] > %INFFILE%

echo Subject = "CN=%SUBJECT%" >> %INFFILE%

echo RequestType = SCEP >> %INFFILE%

echo KeyLength = %KEYLENGTH% >> %INFFILE%

echo MachineKeySet = %MACHINEKEYSET% >> %INFFILE%

echo RenewalCert = "%THUMBPRINT%" >> %INFFILE%

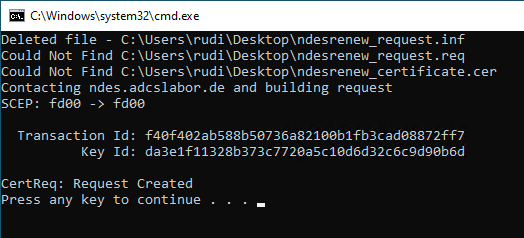

echo Contacting %SERVER% and building request

certreq -v -config %SERVER% -new %INFFILE% %REQFILE%

pause

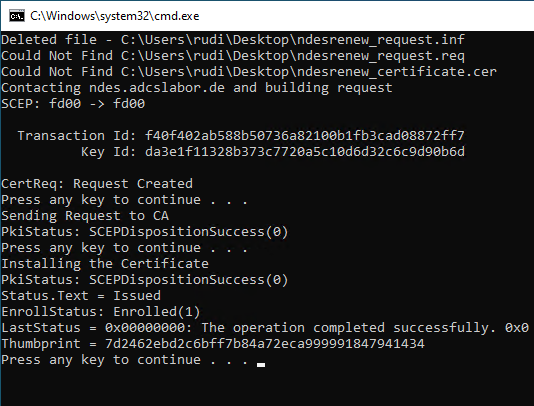

echo Sending Request to CA

certreq -v -config %SERVER% -submit %REQFILE% %CRTFILE%

pause

echo Installing the Certificate

certreq -accept %CRTFILE%

pause

Renouveler avec Windows PowerShell

Le renouvellement peut également être effectué avec le module PSCertificateEnrollment PowerShell. A ce sujet, voir l'article „Demande de certificat pour les systèmes Windows via le service d'enregistrement des périphériques réseau (NDES) avec Windows PowerShell„ .

Liens complémentaires

- Effectuer un test de fonctionnement pour le service d'enregistrement des périphériques réseau (NDES)

Sources externes

- Active Directory Certificate Services (AD CS) : Network Device Enrollment Service (NDES) | Renouvellement de certificats (Microsoft)

- certreq | Microsoft Docs (Microsoft)

- RFC 8894 - Protocole simple d'inscription des certificats (Internet Engineering Task Force)

- draft-nourse-scep-23 - Protocole simple d'inscription des certificats (Internet Engineering Task Force)

Les commentaires sont fermés.