Avant la Installation d'une autorité de certification racine autonome (Standalone Root CA) La question se pose alors de savoir quels algorithmes cryptographiques doivent être utilisés.

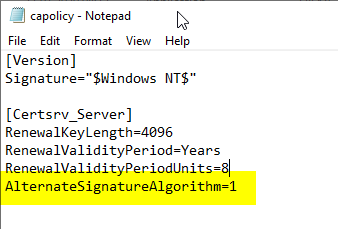

Pendant l'installation de l'autorité de certification, les paramètres de configuration peuvent être spécifiés via un fichier de configuration appelé capolicy.inf dans le répertoire Windows (généralement C:\Windows).

Dans la catégorie CertSrv_Server, une directive AlternateSignatureAlgorithm=1 doit être saisie.

Ce paramètre a pour effet, dans un premier temps, que le propre certificat d'autorité de certification est créé avec PKCS#1 version 2.1 (RFC 3447) sera signé. Ce paramètre aura également pour effet que dans le registre de l'autorité de certification, sous...

HKLM\SYSTEM\CurrentControlSet\Services\CertSvc\Configuration\{Common-Name-der-Zertifizierungsstelle}\CSP

...une valeur DWORD „AlternateSignatureAlgorithm“ avec le contenu „1“ est créée, ce qui a pour effet que les certificats émis par l'autorité de certification sont également signés avec PKCS#1 version 2.1.

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Pour une autorité de certification de base, le recrutement a donc globalement un impact sur :

- Le propre certificat d'autorité de certification

- Certificats délivrés par l'organisme de certification

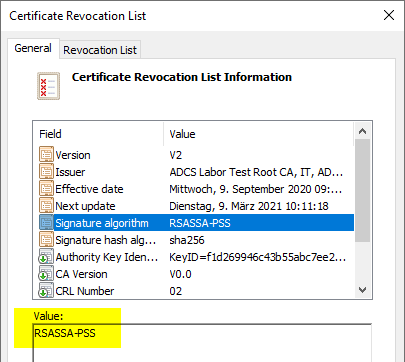

- Listes de blocage émises par l'autorité de certification

Dans le dernier livre „officiel“ sur les services de certificats Microsoft Active Directory, „Sécurité de l'infrastructure de clés publiques et des certificats de Microsoft Windows Server 2008“Dans le livre de Brian Komar, on parle à tort de DiscreteSignatureAlgorithm, et les valeurs étaient exactement inversées. Au moment de l'impression du livre, c'était également correct, mais lors du passage de la version bêta de Windows Server 2008 à la version finale, la directive a été rebaptisée „AlternateSignatureAlgorithm“, y compris le fonctionnement inverse. Ainsi, PKCS#1 a continué à être utilisé par défaut dans la version 1.5 si la directive n'était pas explicitement configurée.

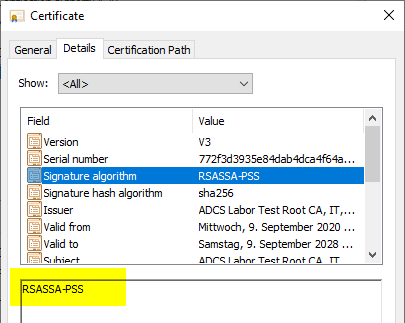

L'installation de l'autorité de certification peut ensuite être effectuée. Le certificat d'autorité de certification racine qui en résulte devrait afficher l'algorithme de signature correspondant.

Il en va de même pour les certificats et les listes de révocation délivrés par l'autorité de certification.

Les commentaires sont fermés.