Une mesure de durcissement judicieuse pour les organismes de certification consiste à limiter les certificats d'organismes de certification, de sorte qu'ils ne puissent être utilisés que pour les certificats effectivement délivrés. utilisation étendue des clés (Extended Key Usage) devient familier.

En cas de compromission de l'autorité de certification, les dommages sont alors limités à ces utilisations étendues de clés. L'utilisation étendue de clés pour la connexion par carte à puce ne serait alors disponible que dans le certificat d'autorité de certification de l'autorité de certification qui délivre effectivement ces certificats.

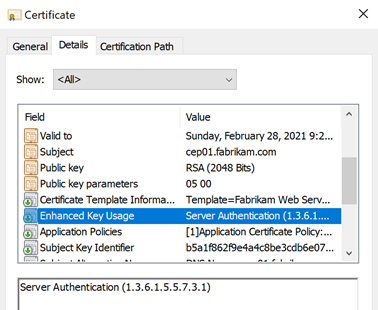

Les certificats d'entité finale présentent une extension "Extended Key Usage" dans laquelle est définie la finalité pour laquelle le certificat peut être utilisé (p. ex. Transport Layer Security (TLS)).

Microsoft utilise le terme "Enhanced Key Usage" (utilisation améliorée des clés), mais la désignation correcte selon le RFC 5280 est "Extended Key Usage"..

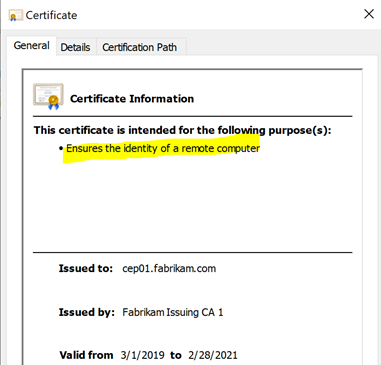

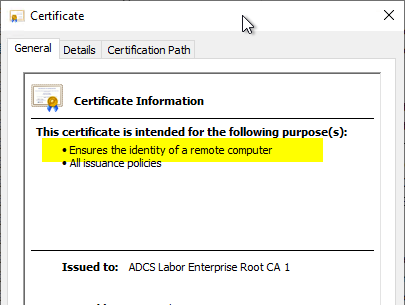

L'Extended Key Usage détermine à quelles fins le certificat peut être utilisé. Dans la boîte de dialogue du certificat de Microsoft-Windows, cela est indiqué dans l'exemple par " ".Assure l'identité d'un ordinateur distant" s'affiche.

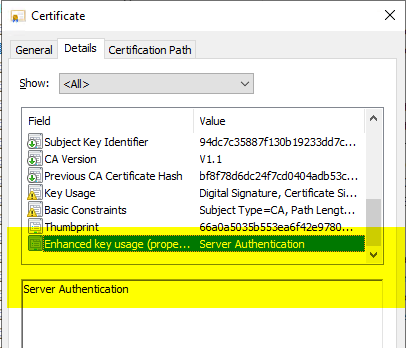

L'onglet Détails dans la boîte de dialogue des certificats Windows affiche le résultat de la vérification de la politique du certificat, et non le contenu réel du certificat. Celui-ci peut être consulté dans l'onglet Détails et peut tout à fait différer.

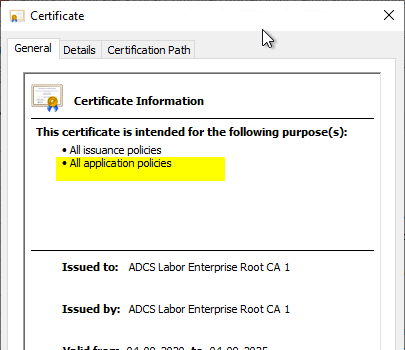

Dans la configuration standard, un certificat CA n'est pas limité en ce qui concerne les types de certificats. Le certificat ne dispose pas d'une extension Extended Key Usages, ce qui permet de l'utiliser à toutes fins. Dans la boîte de dialogue des certificats de Microsoft-Windows, cela est indiqué par „ ".„Toutes les politiques d'application" s'affiche.

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Une autorité de certification peut être limitée dans son utilisation en ajoutant une extension Extended Key Usages. Elle ne peut alors plus délivrer de certificats que pour les UCE définies.

Cette procédure est connue sous le nom de subordination qualifiée ou de contraintes. Avant qu'une autorité de certification ne soit mise en service, les types de certificats qu'elle délivrera sont généralement déjà définis. Ainsi, les Extended Key Usages correspondants peuvent être élaborés à partir de ces certificats.

Nous décrivons ci-dessous comment limiter les certificats de site racine importés en ce qui concerne les Extended Key Usages qu'ils peuvent utiliser.

Pour les certificats d'autorité de certification des propres autorités de certification, voir l'article „Principes de base : limiter l'utilisation de la clé étendue (Extended Key Usage, EKU) dans les certificats d'autorité de certification„ .

Les Extended Key Usages suivants sont des candidats typiques pour une restriction correspondante :

| OID | Description |

|---|---|

| 1.3.6.1.4.1.311.20.2.1 | Agent de demande de certificat |

| 1.3.6.1.5.5.7.3.2 | Authentification du client |

| 1.3.6.1.5.5.7.3.3 | Code Signing |

| 1.3.6.1.4.1.311.10.3.13 | Signature à vie |

| 1.3.6.1.4.1.311.10.3.12 | Signature du document |

| 1.3.6.1.4.1.311.80.1 | Cryptage de documents |

| 1.3.6.1.4.1.311.10.3.4 | Système de fichiers cryptés |

| 1.3.6.1.4.1.311.10.3.4.1 | Récupération de fichiers |

| 1.3.6.1.5.5.7.3.5 | Système terminal de sécurité IP |

| 1.3.6.1.5.5.8.2.2 | IP Security IKE intermédiaire |

| 1.3.6.1.5.5.7.3.6 | Tunnel de sécurité IP Endpoint |

| 1.3.6.1.5.5.7.3.7 | Utilisateur de sécurité IP |

| 1.3.6.1.4.1.311.21.6 | Agent de récupération des clés |

| 1.3.6.1.4.1.311.10.3.11 | Récupération de clés |

| 1.3.6.1.5.2.3.5 | Authentification KDC |

| 1.3.6.1.4.1.311.10.3.1 | Signature de la liste de confiance Microsoft |

| 1.3.6.1.4.1.311.10.3.10 | Subordination qualifiée |

| 1.3.6.1.4.1.311.10.3.9 | Signataire de la liste des racines |

| 1.3.6.1.5.5.7.3.4 | E-mail sécurisé |

| 1.3.6.1.5.5.7.3.1 | Authentification du serveur |

| 1.3.6.1.4.1.311.20.2.2 | Connexion par carte à puce |

| 1.3.6.1.5.5.7.3.8 | Time Stamping selon RFC 3161 |

| 1.3.6.1.5.5.7.3.9 | Signature de l'OCSP |

| 1.3.6.1.4.1.311.54.1.2 | Authentification du bureau à distance |

| 1.3.6.1.4.1.311.21.5 | Archives de clés privées |

Pour mettre en œuvre la restriction, il existe différentes méthodes :

- Limiter l'EKU via la Microsoft Management Console (MMC)

- Limiter l'EKU via les stratégies de groupe

- Limiter EKU via la ligne de commande (ou le script)

Limiter l'EKU via la Microsoft Management Console (MMC)

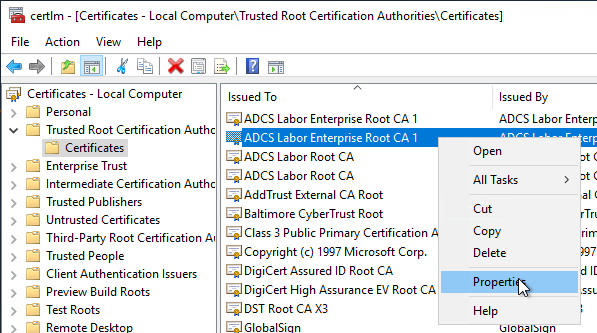

La restriction des Extended Key Usages peut être effectuée via la Microsoft Management Console (MMC) pour les certificats sur chaque ordinateur Windows.

Les consoles de gestion suivantes sont disponibles.

- Magasin de certificats d'utilisateur : certmgr.msc

- Magasin de certificats de l'ordinateur : cerlm.msc (autorisations d'administrateur requises)

Dans le magasin de certificats pour les autorités de certification racines de confiance, il est possible d'accéder aux propriétés de chaque certificat en cliquant avec le bouton droit de la souris et en sélectionnant „Propriétés“ (Properties).

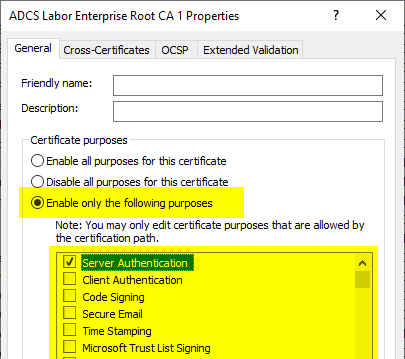

Dans l'onglet „Général“ (General), on peut ensuite configurer les Extended Key Usages.

La restriction est ensuite représentée dans la boîte de dialogue Propriétés.

Si l'on examine les détails du certificat, on constate que les Extended Key Usages (logiquement, puisque le certificat proprement dit ne peut pas être modifié sans endommager sa signature) ne sont pas représentés sous forme d'extension (Extension), mais via une propriété (Property).

Limiter l'EKU via les stratégies de groupe

Restreindre individuellement les Extended Key Usages sur chaque ordinateur via la Microsoft Management Console présente l'inconvénient de ne pas pouvoir être utilisé pour l'automatisation ou l'application à un grand nombre de machines.

Pour cela, l'utilisation d'une stratégie de groupe, qui peut ensuite être appliquée de manière centralisée à toutes les machines, est une bonne solution.

Pour qu'une restriction de l'UCE soit possible via des directives de groupe, le certificat doit toutefois aussi être distribué via celles-ci.

Il est important de vérifier si le certificat est distribué sur les machines par d'autres moyens - par exemple via l'objet Public Key Services dans Active Directory, sinon les restrictions risquent de ne pas être effectives si une version illimitée du certificat est distribuée par d'autres moyens.

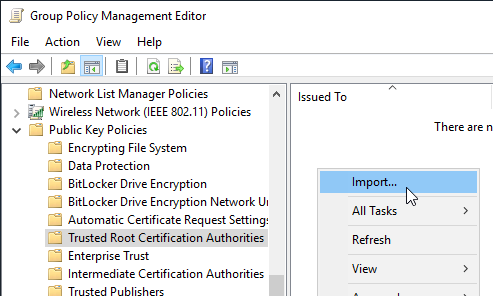

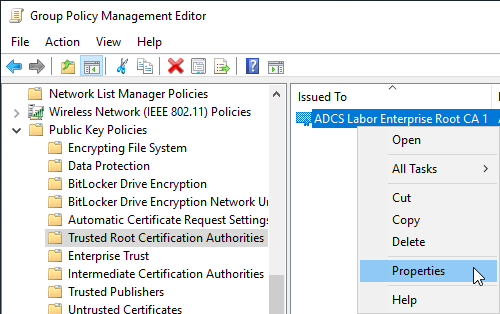

Le paramètre se trouve dans la configuration de la stratégie de groupe sous „Computer Configuration“ - „Policies“ - „Windows Settings“ - „Security Settings“ - „Public Key Policies“ - „Trusted Root Certification Authorities“.

Il faut d'abord importer le certificat en question.

Ensuite, il est possible de cliquer avec le bouton droit sur le certificat importé et de sélectionner l'option „Propriétés“ „Properties“. La configuration s'effectue alors de la même manière que la méthode avec la MMC locale.

Limiter EKU via la ligne de commande (ou le script)

Si aucune stratégie de groupe n'est disponible ou si l'on ne souhaite pas l'utiliser pour d'autres raisons, il existe encore l'option de procéder à la configuration par ligne de commande ou par script.

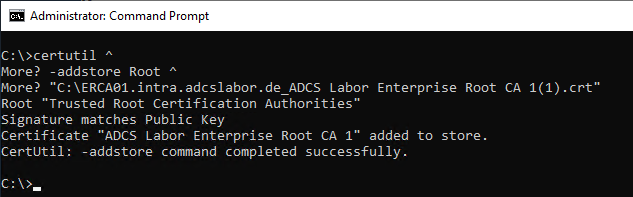

Tout d'abord, le certificat doit être importé dans le magasin local des autorités de certification racines de confiance à l'aide de la commande suivante.

certutil -addstore "Root" "{Dateiname-Zertifikat}.crt"

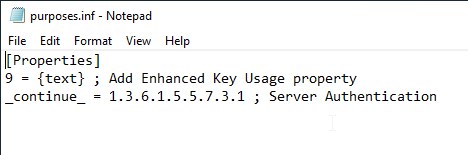

La restriction des Extended Key Usages est effectuée par une commande séparée qui applique un fichier de configuration. Dans l'exemple, un fichier „purposes.inf“ est créé.

[Properties]

9 = {text} ; Add Extended Key Usage property

_continue_ = 1.3.6.1.5.5.7.3.1 ; Server Authentication

D'autres Extended Key Usages peuvent être saisis par d'autres lignes „_continue_“. La liste des Extended Key Usages les plus courants se trouve au début de cet article.

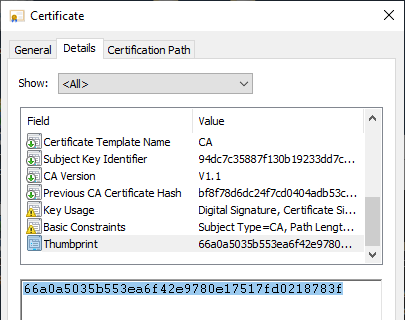

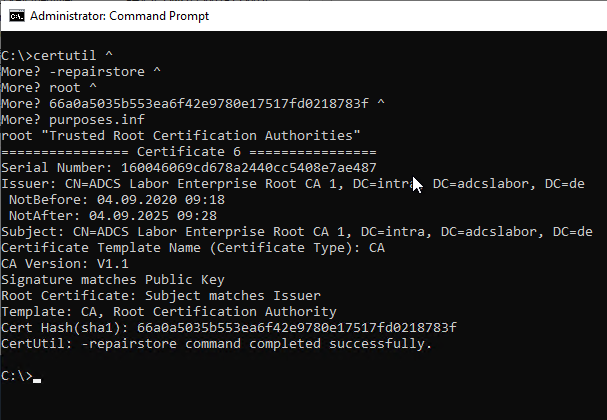

Le fichier est ensuite appliqué à l'autorité de certification racine importée. Pour ce faire, il doit être identifié à l'aide de son empreinte digitale SHA1 (thumbprint). L'information nécessaire se trouve par exemple dans la boîte de dialogue des propriétés du certificat.

Ensuite, le fichier peut être appliqué à l'aide de la commande de ligne de commande suivante :

certutil -repairstore root {Thumbprint} "purposes.inf"

Les commentaires sont fermés.