En principe, le RFC 5280 l'utilisation de n'importe quelle chaîne de caractères dans le Subject Distinguished Name (DN) d'un certificat. Les champs courants sont, dans la norme X.520 sont décrits. Le site Des restrictions de longueur sont également recommandées par l'UIT-T. Les abréviations courantes d'aujourd'hui sont principalement issues du RFC 4519.

Cependant, par défaut, les Microsoft Active Directory Certificate Services n'autorisent que certains RDN.

Les noms distinctifs relatifs (RDN) suivants sont acceptés par défaut par l'autorité de certification Active Directory Certificate Services (ADCS) :

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

| RDN | Description |

|---|---|

| emailAddress (E, EMAIL) 128 caractères maximum | L'adresse électronique du titulaire du certificat au format name@domain.tld. Pour les certificats de signature électronique et de cryptage, l'identité est formée à partir de ce champ. |

| commonName (CN) 64 caractères maximum | Le nom commun. Il permet de représenter l'identité du titulaire du certificat. Par exemple, pour les certificats de serveur web, cela devrait être fait selon la norme RFC 2818 et de recourir plutôt au nom alternatif du sujet (SAN). Texte libre . |

| organizationName (O) 64 caractères maximum | Le nom de l'organisation du titulaire du certificat. Texte libre. |

| organizationalUnit (OU) 64 caractères maximum | L'unité organisationnelle (par exemple le service spécialisé) du titulaire du certificat. Texte libre. |

| localityName (L) 128 caractères maximum | La localité (par exemple la ville) du titulaire du certificat. Texte libre. |

| postalCode (CODE POSTAL) | Le code postal (par ex. "63486") du titulaire du certificat. Texte libre. |

| stateOrProvinceName (ST, S) 128 caractères maximum | L'État fédéral (par ex. "Hesse") du titulaire du certificat. Texte libre. |

| countryName (C) 2 caractères maximum | Un code de pays à deux caractères selon la norme ISO 3166 |

| domainComponent (DC) 128 caractères maximum | |

| unstructuredName (OID.1.2.840.113549.1.9.2) 1024 caractères maximum | (non activé par défaut) |

| unstructuredAddress (OID.1.2.840.113549.1.9.8) 1024 caractères maximum | (non activé par défaut) |

| deviceSerialNumber (SERIALNUMBER) 1024 caractères maximum | (non activé par défaut) |

| titre (T) 64 caractères maximum | (non activé par défaut) |

| givenName (G) 16 caractères maximum | (non activé par défaut) |

| initials (I) 5 caractères maximum | (non activé par défaut) |

| surname (SN) 40 caractères maximum | (non activé par défaut) |

| streetAddress (RUE) 40 caractères maximum | (non activé par défaut) |

La limitation de la longueur des caractères s'oriente vers les Recommandations de l'UIT-T. Elle peut être désactivée. Voir à ce sujet l'article "La demande de certificat échoue avec le message d'erreur "Error Parsing Request The request subject name is invalid or too long. 0x80094001 (-2146877439 CERTSRV_E_BAD_REQUESTSUBJECT)".". En outre, il existe une limitation de l'ensemble du Subject Distinguished Name (DN) à 4096 caractères et 4096 octets pour la variante codée ASN1 du Subject Distinguished Name (DN). La limite de taille pour toutes les extensions de certificat (notamment le Subject Alternative Name) est également de 4096 octets.

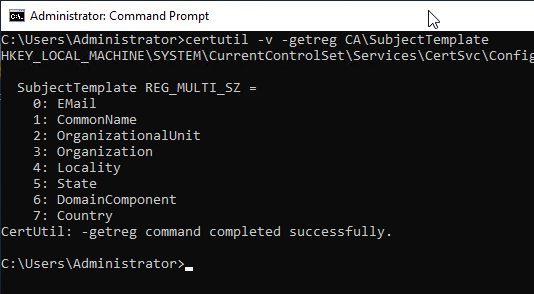

Le réglage peut être vérifié sur l'autorité de certification à l'aide de la commande de ligne de commande suivante :

certutil -v -getreg CA\SubjectTemplate

Ce paramètre est variable. Par exemple, l'installation d'un Serveurs NDES ajouter d'autres RDN.

Par défaut, l'autorité de certification s'inscrit dans les certificats émis exactement selon l'ordre défini ici. Certaines applications ont des problèmes avec ce comportement. La séquence peut être modifié, ou l'organisme de certification être configuré pour accepter le sujet demandé sans examen supplémentaire.

Un contrôle à granularité fine pour les demandes manuelles de certificats, quels RDN sont autorisés et quels contenus sont autorisés, peut être effectué avec le Module de politique TameMyCerts pour Microsoft Active Directory Certificate Services peuvent être effectuées.

Liens complémentaires :

- Installer le service d'enregistrement des périphériques réseau (NDES) sans les droits d'Enterprise Administrator

- La demande de certificat échoue avec le message d'erreur "Error Parsing Request The request subject name is invalid or too long. 0x80094001 (-2146877439 CERTSRV_E_BAD_REQUESTSUBJECT)".

- Génération d'une demande de certificat conforme à la RFC 2818 pour les certificats SSL

Sources externes

- Champs de noms distingués (Microsoft)

- Propriétés du nom (Microsoft Learn)

- Managing Subject Relative Distinguished Names in the Certificate Subject (Microsoft)

- RFC 2818 - HTTP sur TLS (Internet Engineering Task Force)

Les commentaires sont fermés.