| Source de l'événement : | Audit de sécurité de Microsoft Windows |

| ID de l'événement : | 5058 (0x13C2) |

| Journal des événements : | Sécurité |

| Type d'événement : | Information |

| Texte de l'événement (en anglais) : | Key file operation. Subject: Security ID: %1 Account Name: %2 Account Domain: %3 Logon ID: %4 Cryptographic Parameters: Provider Name: %5 Algorithm Name: %6 Key Name: %7 Key Type: %8 Key File Operation Information: File Path: %9 Operation: %10 Return Code: %11 |

| Texte de l'événement (en allemand) : | Schlüsseldateivorgang. Antragsteller: Sicherheits-ID: %1 Kontoname: %2 Kontodomäne: %3 Anmelde-ID: %4 Kryptografische Parameter: Anbietername: %5 Algorithmusname: %6 Schlüsselname: %7 Schlüsseltyp: %8 Informationen zum Schlüsseldateivorgang: Dateipfad: %9 Vorgang: %10 Rückgabecode: %11 |

Paramètres

Les paramètres contenus dans le texte d'événement sont remplis avec les champs suivants :

- %1 : SubjectUserSid (win:SID)

- %2 : SubjectUserName (win:UnicodeString)

- %3 : SubjectDomainName (win:UnicodeString)

- %4 : SubjectLogonId (win:HexInt64)

- %5 : Nom du fournisseur (win:UnicodeString)

- %6 : AlgorithmName (win:UnicodeString)

- %7 : KeyName (win:UnicodeString)

- %8 : KeyType (win:UnicodeString)

- %9 : KeyFilePath (win:UnicodeString)

- %10: Operation (win:UnicodeString)

- %11: ReturnCode (win:HexInt32)

Contrairement aux événements d'exploitation, qui sont souvent compris sous le terme de „monitoring“, l'audit pour l'autorité de certification est la configuration de la journalisation des événements liés à la sécurité.

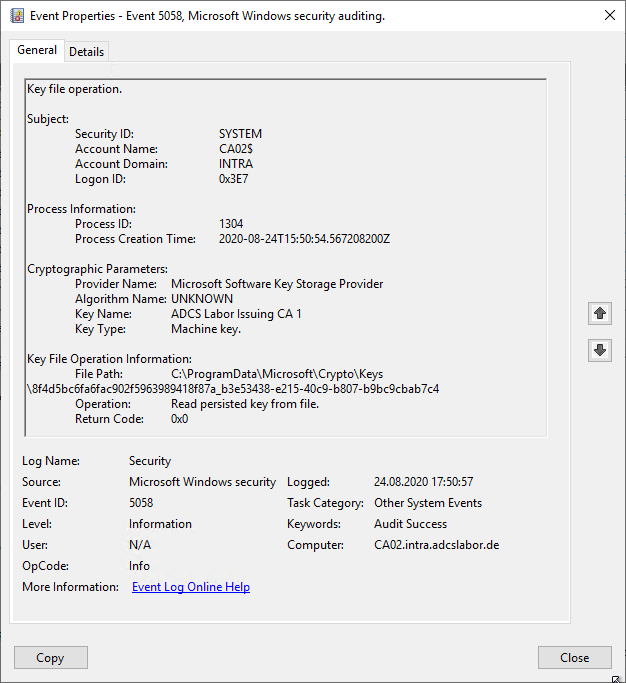

Exemple d'événements

Key file operation.

Subject:

Security ID: SYSTEM

Account Name: CA02$

Account Domain: INTRA

Logon ID: 0x3E7

Process Information:

Process ID: 1304

Process Creation Time: 2020-08-24T15:50:54.567208200Z

Cryptographic Parameters:

Provider Name: Microsoft Software Key Storage Provider

Algorithm Name: UNKNOWN

Key Name: ADCS Labor Issuing CA 1

Key Type: Machine key.

Key File Operation Information:

File Path: C:\ProgramData\Microsoft\Crypto\Keys\8f4d5bc6fa6fac902f5963989418f87a_b3e53438-e215-40c9-b807-b9bc9cbab7c4

Operation: Read persisted key from file.

Return Code: 0x0

Description

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Cet événement se produit lors de l'accès à une clé logicielle. Par conséquent, il se produit également lorsqu'une autorité de certification dispose d'une clé logicielle et y accède.

Il intervient en même temps que le Événement avec ID 5059 de la source Microsoft-Windows-Security-Auditing sur.

L'événement ne se produit que si la Audit est activé pour „Other System Events“.

Évaluation de la sécurité

L'approche de la sécurité est axée sur les trois dimensions de la confidentialité (Confidentiality), de l'intégrité (Integrity) et de la disponibilité (Availability).

Cet événement peut être jugé critique pour l'intégrité si un accès à la clé de l'autorité de certification a lieu en dehors du contexte de l'autorité de certification. Le service de l'autorité de certification fonctionne dans le contexte „SYSTEM“.

Il est donc judicieux de mettre en place une surveillance de cet événement et de le filtrer à l'aide des critères suivants :

- L'accès ne se fait pas par le compte „SYSTEM“.

- (Facultatif) L'accès se fait à une clé nommée spécifique (voir détails de l'événement.

Exemple de Windows Event Forwarding (WEF) :

{QueryList}

{Query Id="0" Path="Security"}

{Select Path="Security"}

*[System[(EventID='5058') or (EventID='5059')]] and

*[EventData[Data[@Name="SubjectLogonId"] != "0x3e7"]]

{/Select}

{/Query}

{/QueryList}

Liens complémentaires :

- Aperçu des événements d'audit générés par l'organisme de certification

- Aperçu des événements d'audit générés par le répondeur en ligne (OCSP)

Sources externes

- 5058(S, F) : Opération fichier clé. (Microsoft Corporation)

Les commentaires sont fermés.