Supposons le scénario suivant :

- Une autorité de certification est mise en œuvre sur le réseau.

- Le service d'autorité de certification ne démarre pas

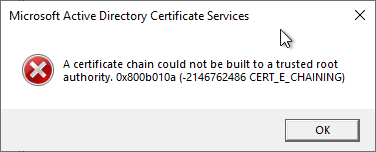

- Lorsque l'on tente de démarrer le service d'autorité de certification, on obtient le message d'erreur suivant :

A certificate chain could not be built to a trusted root authority. 0x800b010a (-2146762486 CERT_E_CHAINING)

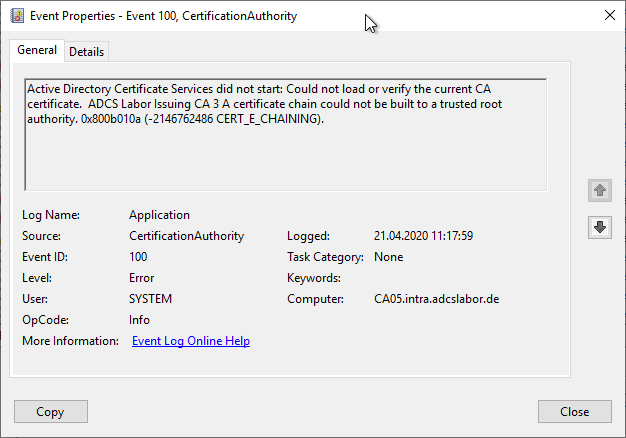

Un programme correspondant Événement avec le n° 100 se trouve également dans l'observateur d'événements de l'autorité de certification :

Active Directory Certificate Services did not start: Could not load or verify the current CA certificate. ADCS Labor Issuing CA 3 A certificate chain could not be built to a trusted root authority. 0x800b010a (-2146762486 CERT_E_CHAINING).

Cause

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Cette erreur ne se produit qu'avec le certificat d'autorité de certification actuellement utilisé. L'autorité de certification utilise toujours le dernier des certificats installés pour émettre des certificats. Cette erreur ne devrait pas se produire avec les certificats d'autorité de certification précédents.

Die Zertifizierungsstelle kann die Vertrauenskette zum Zertifizierungsstellen-Zertifikat nicht herstellen.

Lösung: Vertrauensstatus herstellen

Outre l'autorité de certification elle-même, tous les autres participants doivent bien sûr également faire confiance aux certificats. Il est donc tout à fait judicieux de ne pas se contenter d'importer les certificats dans le magasin de certificats local de l'autorité de certification, mais de les distribuer de manière centralisée dans toute la structure Active Directory, par exemple via des stratégies de groupe.

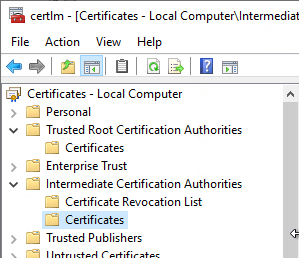

Damit der Zertifizierungsstellen-Dienst gestartet werden kann, muss die Zertifikatkette, d.h. alle Zertifikate bis hin zur Stammzertifizierungsstelle im Computer-Zertifikatspeicher des Zertifizierungsstellen-Computers installiert sein. Dies kann über die Zertifikate-Managementkonsole für das lokale Computerkonto (certlm.msc) erfolgen.

- Stammzertifizierungsstellen-Zertifikate müssen in den „Trusted Root Certification Authorities“ Zertifikatspeicher des Computerkontos

- Zwischenzertifizierungsstellen-Zertifikate müssen in den „Intermediate Certification Authorities“ Zertifikatspeicher des Computerkontos

Liens complémentaires :

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur "A certificate chain processed, but terminated in a root certificate which is not trusted by the trust provider. 0x800b0109 (-2146762487 CERT_E_UNTRUSTEDROOT)".

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur „ 0x80092013 (-2146885613 CRYPT_E_REVOCATION_OFFLINE) “.“

- Le service d'autorité de certification ne démarre pas et affiche le message d'erreur "The certificate is revoked. 0x80092010 (-2146885616 CRYPT_E_REVOKED)".

- Quelle est l'influence d'une liste de blocage non fonctionnelle d'un certificat d'autorité de certification sur l'autorité de certification ?

- Quelle est l'influence de la révocation d'un certificat d'autorité de certification sur l'autorité de certification ?

- Quelle est l'influence du retrait du statut de confiance d'un certificat d'autorité de certification racine sur l'autorité de certification ?

Les commentaires sont fermés.