Beim Registrierungsdienst für Netzwerkgeräte (NDES) handelt es sich um die Microsoft-Implementierung des in den frühen 2000ern von der Firma Cisco entwickelten Simple Certificate Enrollment Protocol (SCEP). Die erste Implementierung wurde mit Windows Server 2003 veröffentlicht.

Es mag verwundern, dass NDES in der Standardeinstellung bis heute kein Secure Socket Layer (SSL) für die HTTP-Verbindungen verwendet. Dieser Sachverhalt wird nachfolgend näher erläutert und bewertet.

Le service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES) offre la possibilité de demander des certificats auprès d'une autorité de certification pour les périphériques qui ne disposent pas d'un identifiant dans Active Directory (par exemple les périphériques réseau tels que les routeurs, les commutateurs, les imprimantes, les clients légers ou les smartphones et tablettes). Pour une description plus détaillée, voir l'article "Principes de base du service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES)„ .

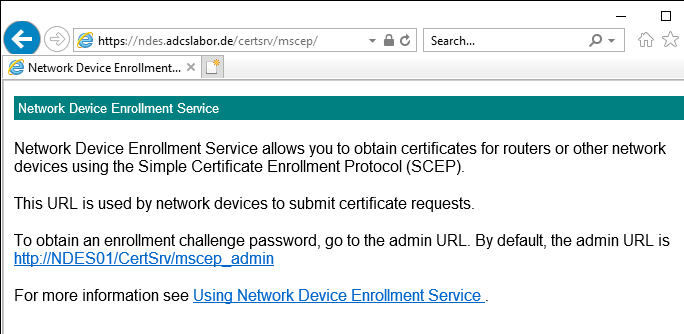

Es gibt bei NDES zwei entscheidende Adressen:

- Die Beantragungs-Webseite (certsrv/mscep), unter welcher SCEP-Clients ihre Zertifikatanforderungen einreichen und ausgestellte Zertifikate beziehen.

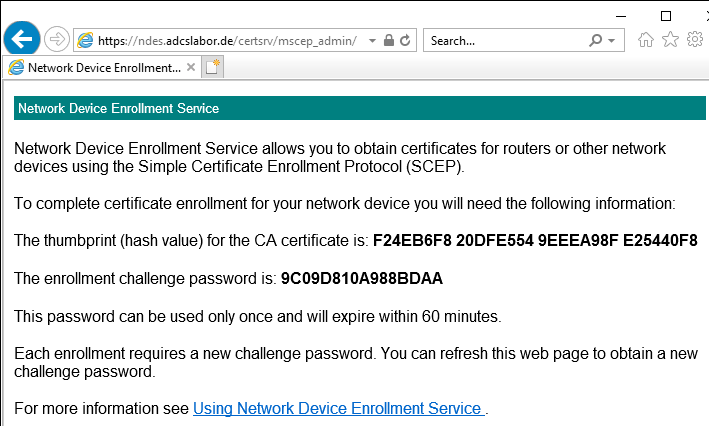

- Die Administrations-Webseite (certsrv/mscep_admin, unter welcher Geräte-Administratoren Einmalkennwörter beantragen und an die beantragenden Netzwerkgeräte verteilen können.

Betrachtung für die NDES-Beantragungs-Webseite

Connaissez-vous TameMyCerts? TameMyCerts est un add-on pour l'autorité de certification Microsoft (Active Directory Certificate Services). Il étend la fonction de l'autorité de certification et permet de Application de la réglementationIl s'agit d'un logiciel de gestion des certificats qui permet d'automatiser l'émission de certificats en toute sécurité. TameMyCerts est unique dans l'écosystème Microsoft, a déjà fait ses preuves dans d'innombrables entreprises du monde entier et est disponible sous une licence libre. Il peut téléchargé via GitHub et être utilisé gratuitement. Une maintenance professionnelle est également proposée.

Zur Bewertung siehe in den Standard für das SCEP-Protokoll:

The information portion of a SCEP message is carried inside an enveloped-data content type […] The PKCS#7 [RFC2315] content-encryption key […] is encrypted using the public key of the recipient of the message, i.e. the RA or the CA public key […]

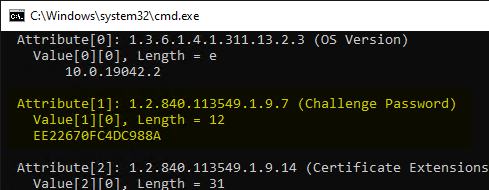

Dies bedeutet, dass die vertraulichen Informationen mit dem Certificat d'autorité d'enregistrement (RA) des NDES-Servers (CEP Encryption) verschlüsselt werden.

Das Einmalkennwort ist ein Klartextattribut innerhalb der Zertfikatanforderung, dies ist aber aus dem zuvor genannten Grund unproblematisch, da diese Information nicht unverschlüsselt übertragen wird.

Betrachtung für die NDES-Administrations-Webseite

Auch wenn sie optisch identisch mit der Beantragungs-Webseite ist, gehört die NDES-Administrations-Webseite pas zum offiziellen SCEP-Standard. Sie ist spezifisch für die Microsoft-Implementierung des SCEP-Protokolls, bekannt unter dem Namen „Registrierungsdienst für Netzwerkgeräte“ (Network Device Enrollment Service, NDES).

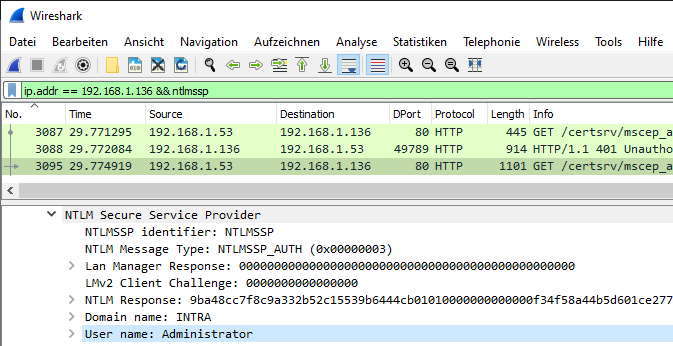

Wirft man einen Blick in den bei der Anmeldung übertragenen Datenverkehr, stellt man fest, dass dort logischerweise die Anmeldeinformationen des Benutzers wieder zu finden sind, wenn kein Secure Sockets Layer zum Schutz der Übertragung verwendet wird. Diese können leicht ausgelesen und für einen Identitätsdiebstahl verwendet werden.

Hier sollte daher unbedingt SSL verwendet werden.

Conclusion

Es stellt kein Sicherheitsrisiko dar, die Zertifikatbeantragung via SCEP über HTTP ohne Secure Sockets Layer durchzuführen, da die übertragenen Informationen durch das SCEP-Protokoll ausreichend geschützt werden.

Anders verhält es sich mit der NDES-Administrations-Webseite: Hier sollte unbedingt SSL aktiviert und dessen Verwendung erzwungen werden, um eine Preisgabe der Anmeldedaten der Administratoren zu verhindern.

Für die Einrichtung siehe Artikel „Activer le SSL (Secure Sockets Layer) pour le service d'enregistrement des périphériques réseau (NDES)„ .

Liens complémentaires :

- Principes de base du service d'enregistrement des périphériques réseau (Network Device Enrollment Service, NDES)

- Demande de certificat pour les systèmes Windows via le service d'enregistrement des périphériques réseau (NDES) avec Windows PowerShell

Sources externes

- draft-nourse-scep-23 - Protocole simple d'inscription des certificats (Internet Engineering Task Force)

- A 9-step recipe to crack a NTLMv2 Hash from a freshly acquired .pcap (801Labs)

- Why don’t we need to do SCEP with SSL? (Christian T. Drieling – Apanthos.com, Archivlink)

Les commentaires sont fermés.